דו״ח סייבר שבועי

עדכון שבועי 19.11.2020

עיקרי הדברים

-

מפוטר! טראמפ פיטר את ראש מערך הסייבר האמריקאי

-

קבוצת MuddyWater האיראנית בקמפיין כופרה חדש נגד ארגונים ישראליים

-

המשרד להגנת הסביבה תרגיל תרחיש פגיעת סייבר המוביל לזיהום ימי ענק

-

מיקרוסופט: רוסיה וצפון קוריאה מתבצעות תקיפות סייבר נגד חברות שמפתחות חיסוני קורונה

-

אנו ממליצים לעדכן את המערכות הבאות: דפדפן כרום של גוגל, דפדפן Firefox של Mozilla,

Cisco Security Manager, Cisco Webex.

תוכן עניינים

הציטוט השבועי

איפה אפשר לקרוא את הדוחות

חולשות חדשות

פגיעות חדשה בפרוטוקול DNS מאפשרת DNS Cache Poisoning

פוגען חדש מאפשר לעקוף מנגנוני הגנה של תיבות דוא״ל

גרסה 87 של הדפדפן Chrome פותרת בעיית אבטחה

גרסה 83 של הדפדפן Firefox מתקנת חולשת Zero-day

Cisco מפרסמת עדכון לחולשה קריטית במוצר CSM

Cisco מפרסמת עדכון לחולשות במוצר Webex

התקפות ואיומים

שיפור אבטחה ב-Zoom ישים סוף לתופעת האורחים הלא-רצויים

Microsoft מאחדת כוחות עם Intel, AMD ו-Qualcomm לשיפור האבטחה במחשבי Windows

האקרים סורקים אחר אתרי WordPress פגיעים

קבוצת התקיפה Lazarus תוקפת מטרות בדרום קוריאה

השבוע בכופרה

Managed.com חווה מתקפת כופרה

עשרות כנופיות כופר מציעות שירותי Ransom as a Service

MuddyWater האיראנית בקמפיין כופרה חדש נגד ארגונים ישראליים

מודול חדש בכופרת Egregor מאפשר הדפסה מאסיבית של מכתבי כופר לאחר התקיפה

סייבר בישראל

אירוע דלף מידע ברשות המיסים

פרס הרמטכ״ל לתוכנית Cyber4s להכשרת לוחמים למתכנתים

תרגיל בתרחיש פגיעת סייבר המוביל לזיהום ימי ענק

מערך הסייבר הלאומי מפרסם המלצות הגנת סייבר למערכות כיבוי אש

צה״ל יפסיק את המעקב ברשתות החברתיות במסגרת המאבק בקורונה

סייבר בעולם

מתקפות סייבר כנגד חברות הפועלות לחיסון לנגיף הקורונה

מפוטר! טראמפ פיטר את ראש מערך הסייבר האמריקאי

ענקית האחסון המקורר Americold תחת מתקפת סייבר

מתקפת APT של האקרים סינים נגד מוסדות ממשל באסיה

סייבר ופרטיות - רגולציה ותקינה

פרק ב' בפרשת ״שרמס 2״: הרגולטור האירופי מפרסם המלצות להעברת מידע אישי מחוץ לגבולות האיחוד ודוגמאות ל"סעיפי חוזה סטנדרטיים"

צו חדש של ממשלת הודו: תכנים דיגיטליים של מדיה חברתית יהיו מעכשיו תחת פיקוח ממשלתי

חשיפות משפטיות הכרוכות בפעילות חוקרי סייבר: קריאה לדיון ציבורי בארה"ב

התקדמות ביישום "הצ'רטר הדיגיטלי" של קנדה

פרסום חדש של NIST מעדכן את המסגרת לפיתוח כוח אדם בתחום הסייבר

חוק הגנת המידע האישי בסינגפור מתעדכן: חובות חדשים על חברות בדבר הודעה רגולטורית על פריצה למידע אישי

כנסים

הציטוט השבועי

״מתקפות סייבר על מוסדות בריאות העוסקים במגפת הקורונה חסרות מצפון. על מנהיגי העולם להתאחד ולגנות התנהגות זו על ידי אכיפה של חוקים בינלאומיים והגנה על מחקרים קריטיים וחוקרים שנמצאים בחזית.״

איפה אפשר לקרוא את הדוחות

ערוץ הטלגרם

https://t.me/corona_cyber_news

חולשות חדשות

פגיעות חדשה בפרוטוקול DNS מאפשרת DNS Cache Poisoning

חוקרים מאוניברסיטאות קליפורניה וצ׳ינגואה הסינית מצאו כי ניתן לנצל חולשה בפרוטוקול השימושי באופן שיאפשר מתקפה בה התוקף מנתב את הנתקף כאוות נפשו מבלי להשתלט על מחשבו. לאחר שמתקפת DNS Cache Poisoning פורסמה לראשונה ב-2008 על ידי החוקר הישראלי דן קמינסקי, נוספה לפרוטוקול שכבת הגנה המצריכה ״ניחוש״ של הפורט ושל ה-Transaction ID של השאילתה. החולשה החדשה נובעת מכך שהחוקרים מצאו כעת דרך לזהות את הפורט, וכל שנותר לעשות הוא להשתמש בחולשה שמצא קמינסקי ולנחש את ה-Transaction ID.

אנו ממליצים ליישם במערך הדוא״ל בקרות הגנה כגון DNSSEC ו-DNS Cookie, או להקטין את ערך ה-Timeout לביצוע השאילתא. מסמך של מערך הסייבר אודות פעולות הקשחה ניתן למצוא כאן.

פוגען חדש מאפשר לעקוף מנגנוני הגנה של תיבות דוא״ל

מדוח של חברת Gemini עולה כי תוקף סייבר פרסם שמצא חולשה במנגנון ה-IMAP, המאפשרת החדרת נוזקה או מייל פישיניג לתיבת המשתמש באמצעות השתלה ישירה שלו בתיבת הדואר הנכנס, מבלי שנשלח מכתובת אחרת, זאת תוך ניצול יכולת ה-Append של הפרוטוקול לתיבת הדואר. חשוב לציין שהשימוש בכלי מחייב הזדהות של הנתקף, ולכן על פרטי ההזדהות שלו להיות ידועים לתוקף.

אנו ממליצים לוודא יישום MFA בחשבונות המייל ולבחור בסיסמה חזקה וארוכה.

גרסה 87 של הדפדפן Chrome פותרת בעיית אבטחה

הגרסה החדשה ששחררה גוגל כוללת תיקון אבטחה לחולשת Slipstream attack, שניצולה יכול לאפשר לתוקף גישה מרחוק לשירותי TCP/UDP פתוחים במחשב הנתקף, ובכך לעקוף את בקרות חומת האש בעת ביקורו של הקורבן באתר באמצעות דפדפן פגיע. עוד מכילה גרסה 87 מספר מודולים לשיפור ביצועי הדפדפן.

אנו ממליצים למשתמשי הדפדפן לעדכנו בהקדם לגרסה החדשה.

גרסה 83 של הדפדפן Firefox מתקנת חולשת Zero-day

בעדכון שפרסמה החברה נסגרו 21 חולשות בדפדפן, בהן חולשת Zero-day שזוהתה על ידי Google Project Zero. בין עדכוני האבטחה מצוי גם פיצ׳ר חדש, HTTPS-Only, המאפשר לתחנה להחליט אם להגביל את הגלישה דרכה ל-https בלבד, או לאפשר גם http. כברירת מחדל הפיצ׳ר החדש כבוי, אך ניתן להפעילו באופן הבא:

אנו ממליצים למשתמשי הדפדפן לעדכנו בהקדם לגרסה החדשה.

Cisco מפרסמת עדכון לחולשה קריטית במוצר CSM

ה-Cisco Security Manager, המאפשר ניהול מוצרי אבטחת מידע שונים ברשתות תקשורת, נמצא חשוף להרצת קוד מרחוק (RCE) בהרשאות משתמש מערכת. לחולשה (CVE-2020-27130) הוענק ציון חומרה קריטי (CVSS 9.1).

אנו ממליצים לבעלי המוצר לעדכנו בהקדם לגרסתו האחרונה- CSM 4.22.

Cisco מפרסמת עדכון לחולשות במוצר Webex

עדכוני האבטחה שפורסמו השבוע סוגרים שלוש חולשות ( CVE-2020-3419, CVE-2020-3471, CVE-2020-3441) שנמצאו לאחרונה במוצר שיחות האינטרנט של החברה. החולשות מאפשרות לקחת חלק בשיחת ועידה מבלי להיראות על ידי המשתמשים (Ghost), לייצא פרטים אודות משתתפי השיחה (כתובות מייל, IP ועוד) ולאפשר שמע מהשיחה גם לאחר שמנהל השיחה ״זרק״ ממנה את המשתמש הזדוני.

אנו ממליצים לעדכן את גרסאות המוצר השונות שברשותכם (Webex Server/Webex Desktop/Webex Mobile App) בהתאם לעדכון האחרון של היצרן.

התקפות ואיומים

שיפור אבטחה ב-Zoom ישים סוף לתופעת האורחים הלא-רצויים

ב-16 בנובמבר דיווחה החברה על הוספת השיפור שימגר את תופעת ה-Zoombombing, באמצעות שני פיצ׳רים חדשים: 1. Suspend Participant Activities, המוגדר כברירת מחדל עבור כלל המארחים ומאפשר להם להשהות את השיחה באופן זמני ולהוציא ממנה במהרה את אלה שאינם אמורים לקחת בה חלק. 2. Report by Participants, המאפשר למשתתפים לדווח על אנשים שהתפרצו לשיחה, באמצעות לחיצה על סימן של מגן ירוק המופיע בחלק השמאלי העליון של חלון ה-Zoom. על המארחים לאפשר את השימוש בפיצ׳ר בהגדרות השיחה של חשבון ה-Zoom שלהם.

Microsoft מאחדת כוחות עם Intel, AMD ו-Qualcomm לשיפור האבטחה במחשבי Windows

מערכת ההפעלה Windows 10 זכתה בעבר לשיפור אבטחה, עם הוספת שבב ה-TPM אשר, בין היתר, יוצר מפתחות קריפטוגרפיים, מגן על פרטי גישה בהם נעשה שימוש על ידי Windows Hello ובודק שתהליכי ה-Boot אינם עוברים שינוי זדוני. אלא שלאחרונה הצליחו תוקפים לגנוב מידע מהשבב במהלך העברת הנתונים ממנו אל המעבד (CPU), מה שהוביל את Microsoft לאיחוד הכוחות עם יצרניות המעבדים, זאת לשם הטמעת שבב האבטחה של החברה, Pluton, ישירות בתוך המעבדים, לשם שיפור מנגנון האבטחה במערכות Windows.

האקרים סורקים אחר אתרי WordPress פגיעים

קבוצת תוקפים אנונימית מבצעת חיפוש מדוקדק של אתרים העושים שימוש במערכת Epsilon, המותקנת על יותר מ-150 אלף אתרים בפלטפורמה, והופכת אותם לפגיעים למתקפת הזרקת פונקציה (Function Injection), אשר עלולה לאפשר השתלטות מלאה על האתר. ב-17 בנובמבר אמר רם גל, מהנדס QA וחוקר אבטחה ב-Wordfence, המספקת תוסף הגנה ל-WordPress, כי ״עד היום, אנו עדים לעלייה של יותר מ-7.5 מיליון התקפות מסוג זה על יותר מ-1.5 מיליון אתרים, המגיעות מ-18 אלף כתובות IP״.

קבוצת התקיפה Lazarus תוקפת מטרות בדרום קוריאה

בדוח שפרסמה חברת ESET מופיעות תוצאות מחקר שערכה אודות פעילות הקבוצה, הידועה גם כ-Hidden Cobra, אשר תקפה ספקים של מוסדות ממשלתיים וחברות פיננסיות במטרה להשתלט מרחוק על משתמשי קצה. הקמפיין התבצע באמצעות ניצול תוכנת צד שלישי, VeraPort, המותקנת לפי דרישת הממשלה על האתרים הרגישים שנתקפו, וכלל גניבה של תעודות דיגיטליות מהחברות המותקפות וניצולן בעת התקשרות משתמשי קצה עם האתר.

השבוע בכופרה

חברת אחסון האתרים דיווחה בתחילת השבוע על האירוע, וציינה כי בניסיון להתמודד עמו כבתה את שרתיה ואת שרתי ואתרי לקוחותיה. לפי דיווחים שהתפרסמו ברשתות השונות, החברה נתקפה בכופרה מסוג REvil, המופעלת במתכונת Ransom as a Service, ונדרשת לשלם כופר בסכום של כ-500,000$.

עשרות כנופיות כופר מציעות שירותי Ransom as a Service

ניתוח שפרסמה קבוצת המחקר Intel 471 עוסק בפעילותן של כנופיות RaaS- Ransom as a Service המחפשות באופן אקטיבי שותפים לתקיפה, תוך הבטחה לחלוקת רווחים בין יוצר הנוזקה למבצע התקיפה. Intel 471 מסווגת את הקבוצות הרבות העוסקות ב-RaaS לפי שלושה מעגלי תקיפה, בהתאם לרמת פעילותן ויעילות התקיפה. עם זאת, ישנן עוד קבוצות רבות הפועלות מתחת לרדאר ואינן מתוארות בניתוח שפורסם.

MuddyWater האיראנית בקמפיין כופרה חדש נגד ארגונים ישראליים

ממחקר שביצעו ClearSky ו-Profero, ובהסתמך על דוח שפורסם על ידי Unit 42 של Palo Alto, עולה כי הקבוצה האיראנית השתמשה בנוזקת Thanos במסגרת קמפיין כופר שהפעילה נגד הארגונים, במטרה ליצור תשתית רחבה למתקפה הרסנית ורחבה יותר כלפי גורמים בישראל. שיטת התקיפה התבססה על שני שלבים, בראשון נשלח קובץ עם נוזקה שפתחה תקשורת מול שרת מרוחק והורידה את תוכן הפוגען (Payload), ולאחר מכן נוצלה חולשת הרצת קוד מרחוק בסביבת מיקרוסופט (CVE-2020-0688) או חולשת Netlogon באותה סביבה (CVE-2020-1472). הדוח המלא של ClearSky מופיע כאן.

אנו ממליצים לעקוב אחר טרנדים ושיטות תקיפה, על מנת להגביר את יעילות ההגנה של הארגון ולהקטין את הסיכוי להיפגע ממתקפת סייבר.

מודול חדש בכופרת Egregor מאפשר הדפסה מאסיבית של מכתבי כופר לאחר התקיפה

מכיוון שחברות רבות שנתקפו בכופרה בוחרות להסתיר זאת מעובדיהן או מהציבור, מטרתה של הדפסת המכתבים - המתבצעת לאחר התקיפה בכל המערכות תומכות ההדפסה בארגון - היא לייצר לחץ נוסף לתשלום הכופר בקרב הדרג הניהולי. המודול אינו מהווה חלק מההצפנה לשם הכופר, וככל הנראה מורץ בנפרד לאחר ביצוע המתקפה.

.png)

סייבר בישראל

בחודש אוגוסט כונסה ישיבה דחופה ברשות המיסים, בה התנהל דיון אודות אירוע דלף מידע, אשר במהלכו דלף קובץ המכיל פרטים מלאים של כ-6,000 עובדי הרשות. האירוע התרחש כחודש בלבד לאחר שמנהל רשות המיסים, ערן יעקב, הורה להעביר את הקובץ מיחידת שע״מ, המספקת שירותי מחשוב לרשות, לידי מערכת הרשות (מערכת ״ג׳נרי״). המהלך, שנועד להקל על הבירוקרטיה הארגונית, עלול לחשוף לתוקפים, ובכך לציבור, את סודות המס הגדולים ביותר של מדינת ישראל, זאת משום שלמערכת הרשות יש שכבת הגנה אחת, לעומת שבע שכבות הגנה במערכות שע״מ. עם זאת, לעת עתה לא תועדה דליפת מידע מעבר לאותו קובץ מדובר.

פרס הרמטכ״ל לתוכנית Cyber4s להכשרת לוחמים למתכנתים

בחודש יולי האחרון יצאה אל הדרך תוכנית משותפת של צה״ל, מערך הסייבר הלאומי ו-Scale-Up Velocity, המכשירה לוחמים לקראת שחרור למתכנתי Full Stack. השבוע הוענק לתכנית פרס הרמטכ״ל לחדשנות במסגרת שבוע היזמות הבינלאומי. זוהי השנה הראשונה בה מוענק הפרס.

המשרד להגנת הסביבה תרגיל תרחיש פגיעת סייבר המוביל לזיהום ימי ענק

התרגיל הגלובלי שהתקיים השבוע נועד להכין את שירותי החירום ורשויות מקומיות לתרחיש של מתקפת סייבר על מיכלית נפט, אשר בעקבותיה נגרם זיהום ימי מאסיבי.

מערך הסייבר הלאומי מפרסם המלצות הגנת סייבר למערכות כיבוי אש

ההמלצות גובשו כחלק מהקשחה והסתכלות רוחבית על תשתיות SCADA, ונועדו לספק קווים מנחים לצמצום משטח התקיפה של מערכות ממוחשבות לכיבוי וגילוי אש.

צה״ל יפסיק את המעקב ברשתות החברתיות במסגרת המאבק בקורונה

לאחר שבחודשים האחרונים העמיד הארגון משאבים רבים לטובת ניטור ומעקב שמטרתם העיקרית הייתה איתור אירועים המוניים וסיוע למשטרה באכיפת ההנחיות, ב-18 בנובמבר הופסקה הפעילות הצה״לית, והאחריות בנושא הושבה לידי משטרת ישראל.

סייבר בעולם

מתקפות סייבר כנגד חברות הפועלות לחיסון לנגיף הקורונה

דוח שפרסמה השבוע מיקרוסופט חושף כי בחודשים האחרונים זיהתה התקפות כנגד שבע חברות העוסקות באופן ישיר בהתמודדות עם נגיף הקורונה, כולן חברות פרמה מוכרות, המקדמות מחקר ופיתוח חיסונים בקנדה, בצרפת, בהודו, בקוריאה הדרומית ובארה״ב. כלל התקיפות מיוחסות לתוקפים ממזרח אירופה, למעט שני מוקדים המצויים בקוריאה הצפונית (Zinc ו-Cerium) ואחד ברוסיה (Strontium). לטענת מיקרוסופט, מאחר והתקיפות היו מבוססות על ״ניחוש סיסמאות״ (Brute Force)ֿ, ניסיונות פישינג, גניבת זהויות והתחזות, מערכות ההגנה של החברות הצליחו לבלום את רובן. עוד הודיעה מיקרוסופט שבמקרים בהם צלחו ההתקפות, היא הביאה את הדבר לידיעת החברות והציעה להן סיוע בהתמודדות עימן.

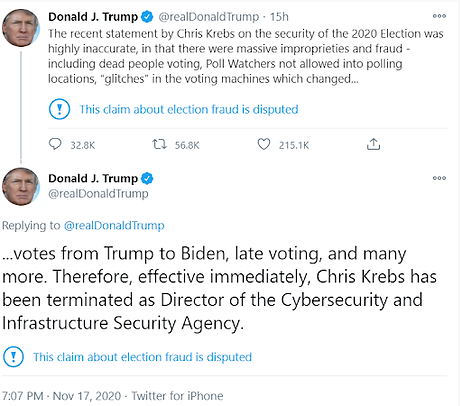

מפוטר! טראמפ פיטר את ראש מערך הסייבר האמריקאי

ב-18 בנובמבר, הודיע הנשיא האמריקאי דרך ציוץ בטוויטר על פיטוריו של כריסטופר קרבס, ראש הסוכנות לאבטחת סייבר ותשתיות של ארצות הברית (CISA), לאחר שקרבס טען כי הבחירות האחרונות לנשיאות היו ה״בטוחות בהיסטוריה האמריקאית״. בציוצו הוסיף טראמפ ואמר כי ״ההצהרה האחרונה של כריס קרבס בנוגע לאבטחת בחירות 2020 היתה מאוד לא מדויקת, מכיוון שהתרחשו המון דברים לא ראויים והונאות - כולל הצבעה של אנשים מתים, משקיפי בחירות שלא הורשו להיכנס לאתרי הצבעה, 'גליצ'ים' [תקלות] במכונות ההצבעה ששינו הצבעות מ׳טראמפ׳ ל׳ביידן׳, הצבעה מאוחרת ועוד רבים. לכן, כהונתו של כריס קרבס כראש הסוכנות לאבטחת סייבר ותשתיות של ארצות הברית תבוא לסיומה באופן מיידי״.

ענקית האחסון המקורר Americold תחת מתקפת סייבר

ב-16 בנובמבר הודיעה החברה כי היא נמצאת תחת מתקפה, אשר גרמה לנזק לכלל פעילותה, לרבות מערכות הטלפוניה וניהול המחסנים, שרתי האימייל ושירות ההזמנות. ל-Americold, המספקת שירותים לרשתות המזון ולחברות הקמעונאיות הגדולות בעולם, 183 מחסנים ברחבי העולם וכ-13 אלף עובדים. בהצהרת החברה נמסר כי בחרה לעצור את פעילותן של כל מערכותיה לשם מניעת התפשטות המתקפה, וכי היא עומלת לפתרון התקרית ביחד עם מומחי אבטחת מידע ורשויות האכיפה.

מתקפת APT של האקרים סינים נגד מוסדות ממשל באסיה

חוקרי אבטחת המידע שחשפו את המתקפה המתוחכמת טרם הצליחו לגלות במדויק כיצד בוצעה כניסתם הראשונית של התוקפים לרשתות המוסדות, אך להערכתם הדבר התאפשר באמצעות מתקפת פישינג שהביאה עובדים להרצת קובץ זדוני על מחשביהם. המחקר העלה כי כ-200 עמדות קצה ושרתים נדבקו כתוצאה מהמתקפה, בהם גם Domain Controllers, מה שאיפשר לתוקפים להתפשט ברשתות בצורה יעילה. עוד נמצא כי התוקפים השתמשו בכלים אשר איפשרו להם ״להקליט״ הקשות מקלדת, ליצור צילומי מסך, לייצא קבצים ממחשבי הקורבנות ולבצע פעולות רבות נוספות.

אנו ממליצים לנקוט משנה זהירות בעת פתיחת צרופות שהתקבלו במייל, כאשר בכל מקרה יש לוודא שהנכם מכירים את האדם ששלח את הקובץ. אם כן, יש להחליט אם מתקבל על הדעת שאותו אדם ישלח אלינו את המייל עם הצרופה. שאלה זו היא קריטית, שכן ייתכן ותוקף השתלט על מחשבו של השולח על מנת להפיץ נוזקות באמצעות המייל.

.png)

סייבר ופרטיות - רגולציה ותקינה

פרק ב' בפרשת ״שרמס 2״: הרגולטור האירופי מפרסם המלצות להעברת מידע אישי מחוץ לגבולות האיחוד ודוגמאות ל"סעיפי חוזה סטנדרטיים"

פורסמו להתייחסות הציבור המלצות של ה-(European Data Protection Board (EDPB (הרגולטור הכלל-אירופי בתחום הגנת המידע האישי) במסגרת ה-GDPR, להן נקרא הציבור להגיב עד ל-30.11.2020. המלצות אלה מיועדות לארגונים, והן גובשו בעקבות פסק הדין של בית הדין האירופי לצדק (CJEU) שניתן ב-16 ביולי בפרשת ״שרמס 2״, בו נפסל הסדר ה-Privacy Shield להעברת מידע אישי בין ארה"ב והאיחוד האירופי, שהיה בתוקף עד אז (ראו "גבולות נסגרים: גם לדאטה שלך", 4.8.2020). המסמך שפרסם כעת ה-EDPB כולל שישה צעדים בהם מומלץ לארגונים לנקוט בכדי לוודא שמידע אישי מועבר על ידם באופן שעונה על דרישות ה-GDPR, ובכלל זה מיפוי המצבים בהם הארגון מעביר מידע אישי אל מחוץ לגבולות האיחוד האירופי, בדיקת אמצעי ההעברה, סעיפי חוזים סטנדרטיים (SCCs, ראו מסמך נפרד של ה-EDPB בנושא זה), הסדר פנים-ארגוני, החלטת Adequacy, הערכת המצב המשפטי במדינה אליה מועבר המידע, "אמצעים נוספים" (Supplementary Measures) טכנולוגיים, חוזיים ותהליכיים לתמיכה בציות ל-GDPR, טיפול בדרישות דין נוספות, כגון הרשאות ל-SCCs, ומעקב אחר שינויים בדינים החלים. המסמך כולל גם דוגמאות ל"אמצעים נוספים" העומדים לרשותם של ארגונים בהקשר זה. יצויין כי הרשות להגנת הפרטיות של ישראל פרסמה מסמך בנושא יישום פסק הדין ״שרמס 2״ ב-29 בספטמבר, "גילוי דעת בעניין העברת מידע אישי מישראל לארצות הברית בעקבות פסק הדין של בית המשפט האירופי לצדק בפרשת שרמס 2".

צו חדש של ממשלת הודו: תכנים דיגיטליים של מדיה חברתית יהיו מעכשיו תחת פיקוח ממשלתי

הצו, שפורסם ב-16 בנובמבר על ידי נשיא הודו ראם נאת׳ קובינד, מטיל לראשונה פיקוח ממשלתי על תכנים דיגיטליים בפלטפורמות ציבוריות כגון נטפליקס, אמאזון פריים וידאו, הוטסטאר, פייסבוק, טוויטר ואינסטגרם. הצעד הרגולטורי התקדימי מעורר בהודו חששות מפני צנזורה ממשלתית על תכנים בפלטפורמות אלה. בינואר 2019 יזמו חברות בהודו הסדר של רגולציה עצמית של תכנים, אך הוא נדחה על ידי הממשלה. בצו החדש נקבע שהמשרד המפקח על התכנים יהיה משרד המידע והשידור, אך אופן הפיקוח ופרטיו טרם התגבשו סופית.

חשיפות משפטיות הכרוכות בפעילות חוקרי סייבר: קריאה לדיון ציבורי בארה"ב

המדריך לחשיפות משפטיות ורגולטוריות הכרוכות בחקירות סייבר (Security Research), שהתפרסם בחסות מרכז ברקמן בפקולטה למשפטים של אוניברסיטת הרווארד ועמותת Electronic Frontier Foundation, מיועד לקהל לא-משפטי שמעונין להבין את מידת החשיפה שלו בפעילות בתחום מחקר הסייבר לאור הדין החל על כך בארה"ב. בין היתר, המסמך עוסק בדין הפדראלי המטיל סנקציות פליליות ואזרחיות על פעילות בתחומי ההצפנה, בדיני זכויות יוצרים, בשמירה על פרטיות אלקטרונית (Electronic Privacy) וביצוא שירותים ומוצרים אלקטרוניים. מחברי המדריך מציינים את חוסר ההבחנה המספקת, לדעתם, בין חקירות סייבר לגיטימיות, הדרושות לקידום פיתוחים טכנולוגיים והגנה על מערכות דיגיטליות, לבין פעילות פלילית. הם מציינים כי (עמודים 3-4): "It is alarming that the law does not more clearly distinguish between security research and computer crimes, and we believe this situation needs to change." המחברים קוראים לדיון ציבורי בנושא.

התקדמות ביישום "הצ'רטר הדיגיטלי" של קנדה

ממשלת קנדה מקדמת את החקיקה המכונה Digital Charter Implementation Act, המסדירה מחדש היבטים שונים של ה-Digital Charter הקנדי מ-2019 בתחומי פרטיות המידע האישי והצרכנות הדיגיטלית, ואכיפת זכויותיהם של נושאי מידע קנדיים בהקשרים אלה. החקיקה נועדה לעדכן את מערכת הדינים המקומית בתחומים האמורים, לרבות אמצעי אכיפתם, וקובעת קנסות כבדים לחברות שלא תעמודנה בדרישות הרגולטוריות - עד 5% מהכנסותיהן הגלובליות. זאת ועוד, החקיקה מייסדת טריבונל חדש, ה-Data Protection Tribunal, שנועד לתגבר את האכיפה באמצעות בירור סוגיות רגולטוריות והטלת קנסות. החקיקה הוגשה לקריאה ראשונה בפרלמנט הקנדי ב-17 בנובמבר.

פרסום חדש של NIST מעדכן את המסגרת לפיתוח כוח אדם בתחום הסייבר

ב-16 בנובמבר פרסם הארגון את עדכון המסגרת במסמך Workforce Framework for Cybersecurity - Revision 1, הכולל משוב שהגיע מצד ארגונים, רשויות והציבור הרחב ומשקף את הלקחים שהופקו מאז פורסמה ב-2017 המסגרת הראשונה. מטרת העדכון היא התאמת תהליכי פיתוח עובדים וגיוס לדרישות העכשוויות של ארגונים העוסקים בסייבר, במגזר הציבורי והפרטי כאחד. להלן תרשים מתוך המסמך (עמוד 11), המתאר את היחס בין תהליכי הכשרת עובדים בתחום לבין הגדרת העבודה והתפקידים הספציפיים.

חוק הגנת המידע האישי בסינגפור מתעדכן: חובות חדשים על חברות בדבר הודעה רגולטורית על פריצה למידע אישי

בתחילת החודש העביר הפרלמנט הסינגפורי מספר תיקונים לחוק הגנת המידע האישי במדינה, כאשר ה-Personal Data Protection Act מ-2012 עודכן לאחר תהליך שכלל התייעצות ציבורית. העדכון מטיל חובות חדשות על ארגונים שפועלים בסינגפור, מחזיקים בה שרת המעבד מידע אישי או מעבדים מידע אישי של תושביה. בין היתר, החוק המעודכן מטיל חובת הודעה תוך 3 ימים על פריצת סייבר הפוגעת משמעותית במידע אישי. חלק מהשינויים שבוצעו כעת מקרבים את המצב הרגולטורי בסינגפור בתחום המידע האישי לזה הקיים באיחוד האירופי תחת ה-GDPR. יתכן שמדובר בצעד לקראת בקשת Adequacy decision מהאיחוד, שתבוצע בהמשך.

.png)

כנסים

דיסקליימר: המידע שמופיע בדו"ח זה מיועד להרחבת הידע של הקוראים והקוראות בלבד, ואינו מהווה תחליף לייעוץ רגולטורי, משפטי ו/או טכני בתחומים אליהם מתיחס הדו"ח. חברת קונפידס אינה אחראית לתוצאות של הסתמכות הקוראים על המידע שמוצג בדו"ח, ואינה נושאת באחריות כלשהי עבור אופן השימוש בו ו/או נזקים כתוצאה מכך. אזכור מקור מידע כלשהו אינו מהווה אישור למהימנותו; ואנו שומרים את הזכות לעדכן ולתקן את המידע שבדו"ח בכל זמן.

בכתיבת הדו״ח השתתפו: שרון פישר, רוני עזורי, עמית מוזס, רז ראש, רונה פורמצ׳נקו, רם לוי, דב האוסן-כוריאל, אלי זילברמן כספי, גיא פינקלשטיין.